Jamf 威胁实验室近日发布博文,分享了关于 iPhone 上存在的 ColdInvite 漏洞的相关信息。

安全研究人员 08tc3wbb 在分析 ColdIntro(追踪编号 CVE-2022-32894,苹果已经于去年修复)漏洞的时候,发现了一些“有趣而神秘”的信息,最终发现了 ColdInvite 漏洞(追踪编号 CVE-2023-27930)。

苹果去年发布了 iOS 15.6.1 更新,修复了 ColdIntro 漏洞。ColdIntro 漏洞是从显示协处理器 (DCP) 引入恶意代码到 AP 内核;而本次发现的 ColdInvite 漏洞是允许攻击者绕过 DCP,直接进入到 AP 内核。

攻击者虽然无法利用 ColdIntro 和 ColdInvite 漏洞完全接管设备,但可以利用协处理器获取内核的读 / 写权限,从而侵入设备产生更大的破坏力。

受影响的苹果产品列表如下:

ColdIntro: iPhone 6s 及更新机型、iPad Pro(所有机型)、iPad Air 2 及更新机型、iPad 第 5 代及更新机型、iPad mini 4 及更新机型,以及安装了 iOS 15.6(及旧版 iOS)的 iPod touch(第 7 代)。

ColdInvite:iPhone 12(及后续机型),安装了 iOS 14 至 16.4.1 版本。

苹果日前发布的 iOS 16.5 / iPadOS 16.5 更新已经修复了 ColdInvite 漏洞(追踪编号 CVE-2023-27930),因此推荐用户尽快升级。

Jamf 威胁实验室近日发布博文,分享了关于 iPhone 上存在的 ColdInvite 漏洞的相关信息。

安全研究人员 08tc3wbb 在分析 ColdIntro(追踪编号 CVE-2022-32894,苹果已经于去年修复)漏洞的时候,发现了一些“有趣而神秘”的信息,最终发现了 ColdInvite 漏洞(追踪编号 CVE-2023-27930)。

苹果去年发布了 iOS 15.6.1 更新,修复了 ColdIntro 漏洞。ColdIntro 漏洞是从显示协处理器 (DCP) 引入恶意代码到 AP 内核;而本次发现的 ColdInvite 漏洞是允许攻击者绕过 DCP,直接进入到 AP 内核。

攻击者虽然无法利用 ColdIntro 和 ColdInvite 漏洞完全接管设备,但可以利用协处理器获取内核的读 / 写权限,从而侵入设备产生更大的破坏力。

受影响的苹果产品列表如下:

ColdIntro: iPhone 6s 及更新机型、iPad Pro(所有机型)、iPad Air 2 及更新机型、iPad 第 5 代及更新机型、iPad mini 4 及更新机型,以及安装了 iOS 15.6(及旧版 iOS)的 iPod touch(第 7 代)。

ColdInvite:iPhone 12(及后续机型),安装了 iOS 14 至 16.4.1 版本。

苹果日前发布的 iOS 16.5 / iPadOS 16.5 更新已经修复了 ColdInvite 漏洞(追踪编号 CVE-2023-27930),因此推荐用户尽快升级。

综上所述,小编推荐iOS修复大师来给手机解决升级 问题。下面具体说一下iOS修复大师的升级使用教程。

1、下载安装iOS修复大师;

点击打开网页链接免费下载安装;

windows版本:https://download.haoshuaji.com/clientdownload/download?cc=官方iOS修复

MacOS 版本:https://download.haoshuaji.com/clientdownload/download?cc=360%e8%8b%b9%e6%9e%9c%e4%bf%ae%e5%a4%8d

2、IOS修复大师安装完成打开这个刷机升级软件,登录IOS修复大师会员后,首页上根据手机问题点击具体的功能,例如手机升级,选择“iOS升降级”。

3、在iOS修复大师上选择“iOS升级”刷机模式后,就可以开始手动进DFU模式与电脑进行连接了。

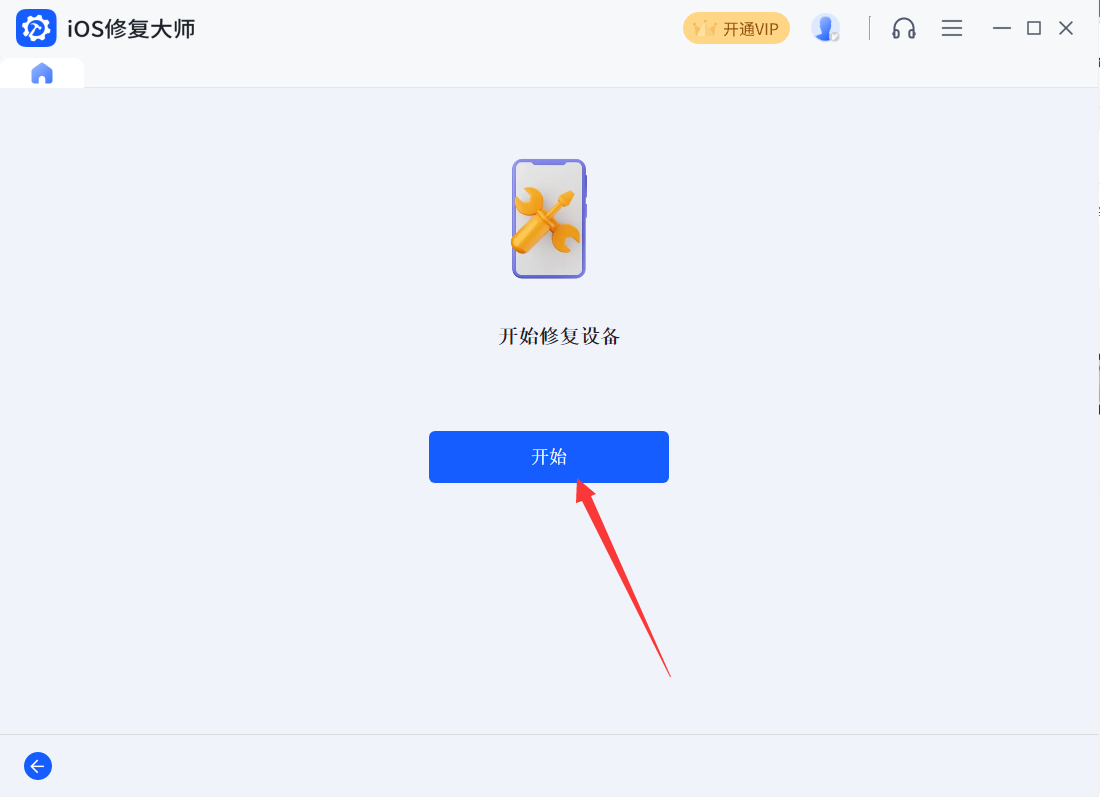

4、ios修复大师下载和解压完成固件后,就可以点击“开始”来对ios设备进行降级操作。

注意:刷机前建议将自己的重要数据进行备份,以防数据丢失。

5、使用iOS修复大师升级刷机,升级刷机过程保持数据线与电脑正常连接,不要做其他操作以免失败。

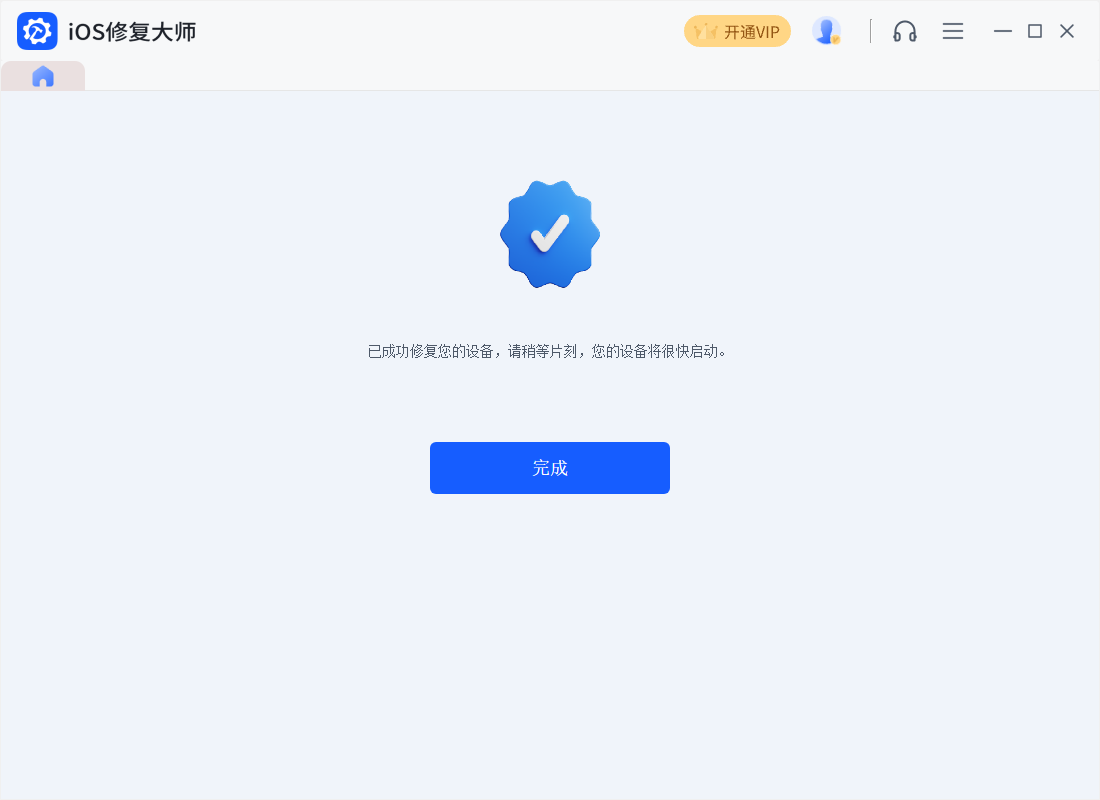

6、直到iOS修复大师提示降级设备完成的时候,这会就可以耐心等待手机开机以及使用了。

以上就是iphone手机刷机修复漏洞的升级教程了。如果你的苹果iphone或者ipad需要刷机,升级,解锁,或者修复系统问题的时候,小编在这里推荐使用iOS修复大师刷机工具,iOS修复大师一键解决设备问题。